IAM (Identity & Access Management) : tout comprendre

Que vous soyez Data Engineer manipulant des données sensibles, DevOps gérant des infrastructures critiques ou simplement curieux de comprendre les mécanismes de sécurité qui protègent vos systèmes, l'IAM est un concept incontournable. Dans cet article, nous allons décortiquer ses principes, ses composants clés et son importance dans une stratégie de cybersécurité robuste.

L'IAM (Identity and Access Management), ou gestion des identités et des accès en français, constitue l'un des piliers fondamentaux de la cybersécurité moderne. À l'heure où les entreprises multiplient les applications cloud, les services SaaS et les environnements hybrides, savoir qui accède à quoi devient un enjeu stratégique majeur.

Que vous soyez Data Engineer manipulant des données sensibles, DevOps gérant des infrastructures critiques ou simplement curieux de comprendre les mécanismes de sécurité qui protègent vos systèmes, l'IAM est un concept incontournable. Dans cet article, nous allons décortiquer ses principes, ses composants clés et son importance dans une stratégie de cybersécurité robuste.

Qu'est-ce que l'IAM ?

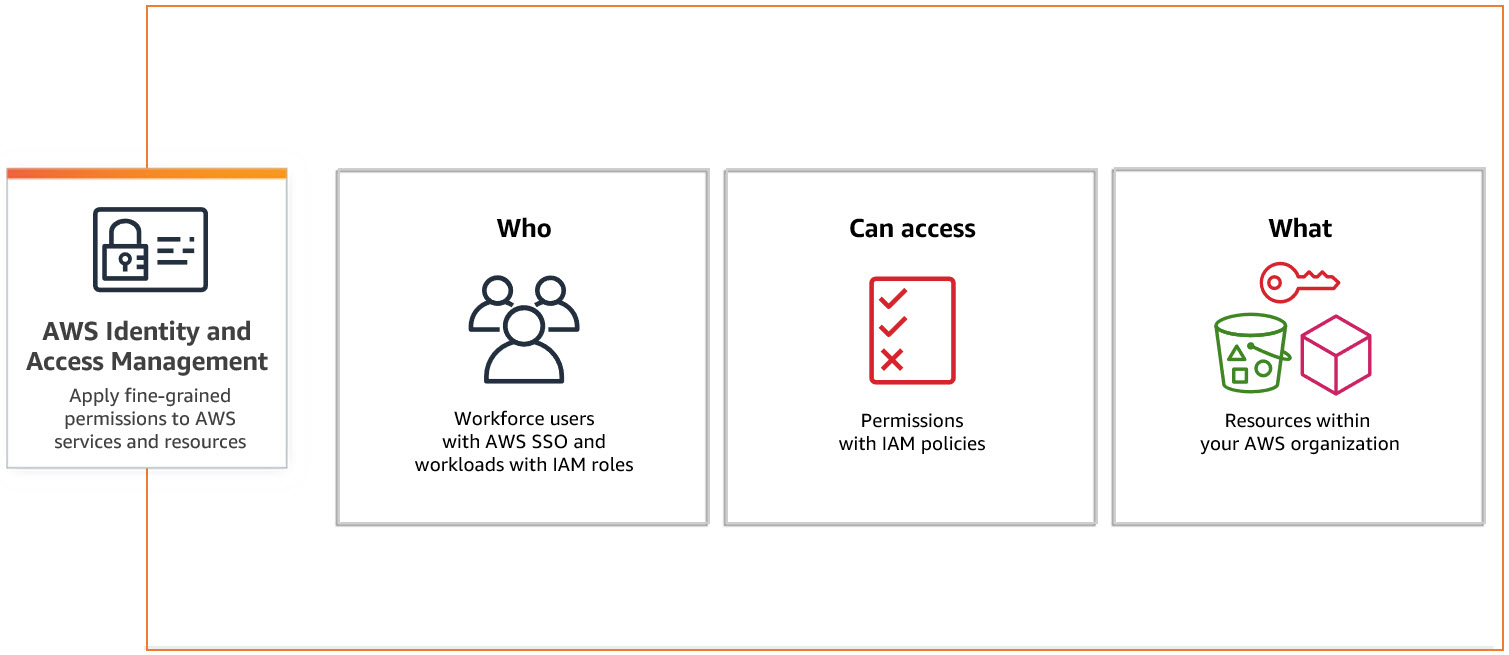

L'IAM désigne l'ensemble des processus, politiques et technologies permettant de gérer les identités numériques et de contrôler l'accès aux ressources d'une organisation. Concrètement, il répond à trois questions essentielles :

- Qui êtes-vous ? (authentification)

- À quoi avez-vous droit ? (autorisation)

- Qu'avez-vous fait ? (traçabilité)

Imaginez une entreprise comme un immeuble de bureaux. L'IAM joue le rôle du système de badges : il vérifie votre identité à l'entrée, vous autorise l'accès à certains étages selon votre fonction, et enregistre vos passages. Sans ce système, n'importe qui pourrait accéder à n'importe quelle pièce, avec les risques que cela comporte.

Dans un contexte informatique, les "ressources" protégées peuvent être très variées : bases de données, applications métier, buckets de stockage cloud, API, serveurs, ou encore pipelines de données. L'IAM permet de s'assurer que seules les bonnes personnes (ou les bons services) accèdent aux bonnes ressources, au bon moment et pour les bonnes raisons.

Les composants clés d'un système IAM

Un système IAM repose sur plusieurs briques fonctionnelles qui travaillent ensemble pour sécuriser les accès.

Identités et authentification

L'identité représente un utilisateur, un service ou une application au sein du système. Elle peut correspondre à un employé, un prestataire externe, mais aussi à un compte de service utilisé par une application pour communiquer avec d'autres systèmes.

L'authentification est le processus qui permet de vérifier cette identité. Plusieurs mécanismes existent, souvent combinés pour renforcer la sécurité :

- Mot de passe : la méthode classique, de moins en moins suffisante seule

- MFA (Multi-Factor Authentication) : combinaison de plusieurs facteurs (quelque chose que vous savez, possédez, ou êtes)

- SSO (Single Sign-On) : authentification unique donnant accès à plusieurs applications

- Certificats et tokens : particulièrement utilisés pour les communications machine-to-machine

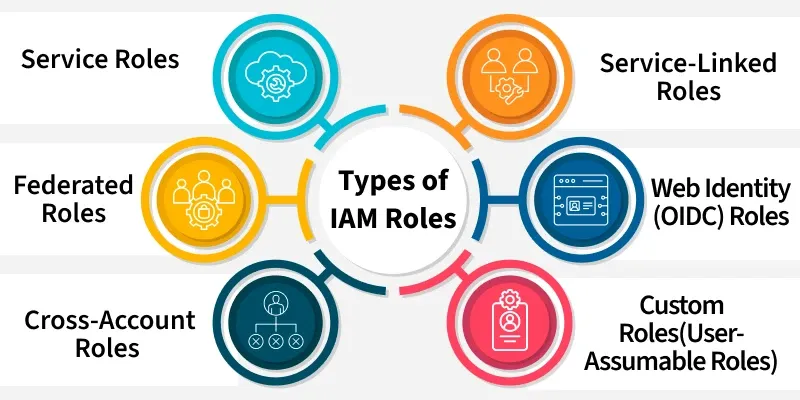

Rôles et politiques d'accès

Une fois l'identité vérifiée, il faut déterminer ce qu'elle peut faire. C'est là qu'interviennent les rôles et les politiques (policies).

Un rôle regroupe un ensemble de permissions cohérentes, généralement liées à une fonction métier. Par exemple, un rôle "Data Analyst" pourrait autoriser la lecture des données d'un data warehouse, tandis qu'un rôle "Data Engineer" permettrait également d'écrire et de modifier les pipelines.

Les politiques définissent précisément les règles d'accès. Elles spécifient :

- Les actions autorisées (lire, écrire, supprimer, administrer)

- Les ressources concernées (une base de données spécifique, un bucket S3, une API)

- Les conditions d'application (plage horaire, adresse IP source, etc.)

Cette approche par rôles suit le principe du moindre privilège : chaque utilisateur ne dispose que des droits strictement nécessaires à l'exercice de ses fonctions. Si un compte est compromis, l'impact reste limité à son périmètre d'action.

Pourquoi l'IAM est crucial en cybersécurité

L'IAM n'est pas qu'une commodité administrative : c'est une ligne de défense critique contre les cybermenaces. Les statistiques sont éloquentes : une majorité des violations de données impliquent des problèmes d'accès, qu'il s'agisse de credentials volés, de comptes surprivilégiés ou de permissions mal configurées.

Voici les principaux bénéfices d'une stratégie IAM bien implémentée :

- Réduction de la surface d'attaque : en limitant les accès au strict nécessaire, on réduit les opportunités pour un attaquant

- Détection des comportements anormaux : la traçabilité permet d'identifier des accès inhabituels (connexion depuis un pays étranger, accès à des ressources hors périmètre habituel)

- Conformité réglementaire : RGPD, SOC 2, ISO 27001... de nombreuses normes exigent un contrôle strict des accès aux données sensibles

- Facilitation des audits : qui a accédé à quoi et quand ? L'IAM fournit les réponses

Dans les environnements cloud comme AWS, GCP ou Azure, l'IAM prend une dimension encore plus critique. Les ressources étant accessibles via Internet, une mauvaise configuration peut exposer des données sensibles au monde entier. Les fournisseurs cloud proposent d'ailleurs leurs propres services IAM (AWS IAM, Google Cloud IAM, Azure Active Directory) avec des fonctionnalités avancées de gestion des politiques.

Bonnes pratiques pour une gestion IAM efficace

Mettre en place un système IAM ne suffit pas : encore faut-il l'opérer correctement dans la durée. Voici quelques principes essentiels à suivre.

À découvrir : notre formation DevOps Engineer

Appliquer systématiquement le principe du moindre privilège. Commencez par des permissions minimales et ajoutez-en au besoin, plutôt que l'inverse. C'est plus contraignant au départ, mais bien plus sécurisé.

Automatiser la gestion du cycle de vie des identités. Quand un collaborateur change de poste ou quitte l'entreprise, ses accès doivent être mis à jour immédiatement. Les comptes orphelins sont une porte d'entrée privilégiée pour les attaquants.

Auditer régulièrement les permissions. Les droits s'accumulent naturellement au fil du temps (phénomène de "privilege creep"). Des revues périodiques permettent de nettoyer les accès devenus inutiles.

Privilégier les rôles aux permissions individuelles. Gérer des centaines d'utilisateurs avec des permissions personnalisées devient vite ingérable. Les rôles standardisés simplifient l'administration et réduisent les erreurs.

Conclusion

L'IAM représente bien plus qu'un simple outil technique : c'est une discipline à part entière qui nécessite une réflexion globale sur la gouvernance des accès. Dans un monde où les données sont devenues l'actif le plus précieux des entreprises, maîtriser qui y accède n'est plus optionnel.

Que vous travailliez sur des projets Data, du développement cloud ou de l'infrastructure, intégrer les principes IAM dans vos pratiques quotidiennes vous permettra de construire des systèmes plus robustes et plus sécurisés. C'est un investissement qui, face à la multiplication des cyberattaques, s'avère chaque jour plus rentable.