Splunk : centraliser la détection

Splunk s'est imposé comme l'une des solutions les plus puissantes pour la centralisation et l'analyse des données machine. Dans un contexte où les entreprises génèrent des volumes colossaux de logs et d'événements, disposer d'un outil capable de collecter, indexer et corréler ces informations devient indispensable pour détecter les menaces et maintenir une posture de sécurité solide.

Splunk s'est imposé comme l'une des solutions les plus puissantes pour la centralisation et l'analyse des données machine. Dans un contexte où les entreprises génèrent des volumes colossaux de logs et d'événements, disposer d'un outil capable de collecter, indexer et corréler ces informations devient indispensable pour détecter les menaces et maintenir une posture de sécurité solide.

Que vous soyez analyste SOC, ingénieur sécurité ou DevOps soucieux de comprendre ce qui se passe sur vos infrastructures, Splunk représente un allié de taille. Dans cet article, nous allons d'abord rappeler ce qu'est un SIEM et pourquoi il est devenu incontournable, avant de plonger dans les spécificités de Splunk, ses fonctionnalités clés et son fonctionnement.

Comprendre le SIEM : le contexte de Splunk

Avant de parler de Splunk, il est essentiel de comprendre le concept de SIEM (Security Information and Event Management). Un SIEM est une solution qui combine deux fonctions historiquement distinctes :

- SIM (Security Information Management) : collecte et stockage à long terme des logs pour l'analyse forensique et la conformité

- SEM (Security Event Management) : surveillance en temps réel, corrélation d'événements et génération d'alertes

Concrètement, un SIEM agrège les données provenant de multiples sources (serveurs, pare-feu, applications, endpoints, services cloud...) et les centralise dans une plateforme unique. Cette consolidation permet de détecter des patterns malveillants qui seraient invisibles en analysant chaque source isolément.

Imaginez un attaquant qui tente de compromettre votre infrastructure : il se connecte d'abord via un VPN, puis effectue une élévation de privilèges sur un serveur, avant d'exfiltrer des données vers un service externe. Chaque événement pris individuellement peut sembler anodin. C'est leur corrélation temporelle et contextuelle qui révèle l'attaque. C'est précisément ce que permet un SIEM.

Les cas d'usage d'un SIEM sont nombreux :

- Détection d'intrusions et de comportements suspects

- Réponse aux incidents avec une vision centralisée des événements

- Conformité réglementaire (PCI-DSS, RGPD, SOC 2...) grâce à la conservation et l'auditabilité des logs

- Analyse forensique post-incident pour comprendre ce qui s'est passé

C'est dans ce contexte que Splunk a émergé comme une solution de référence, dépassant même le cadre strict du SIEM pour devenir une véritable plateforme de data analytics pour les données machine.

Splunk : bien plus qu'un simple SIEM

Splunk a été fondé en 2003 avec une vision ambitieuse : rendre les données machine accessibles et exploitables par tous. Si l'outil est souvent associé à la cybersécurité via sa déclinaison Splunk Enterprise Security, sa plateforme core permet en réalité d'analyser n'importe quel type de données textuelles générées par des systèmes informatiques.

Le principe fondamental de Splunk repose sur sa capacité à indexer des données non structurées sans schéma prédéfini. Contrairement aux bases de données traditionnelles qui nécessitent de définir la structure des données avant leur ingestion, Splunk adopte une approche "schema-on-read" : les données sont stockées telles quelles, et c'est au moment de l'interrogation que vous définissez comment les interpréter.

Cette flexibilité explique pourquoi Splunk excelle dans des environnements hétérogènes où les formats de logs varient d'une source à l'autre. Un fichier syslog, des événements Windows, des traces applicatives JSON, des métriques Kubernetes... tout peut être ingéré et analysé dans une interface unifiée.

Les fonctionnalités clés de Splunk

Splunk se distingue par plusieurs fonctionnalités qui en font un outil particulièrement puissant pour la détection et l'investigation.

Collecte universelle de données. Splunk peut ingérer des données depuis pratiquement n'importe quelle source grâce à ses Universal Forwarders (agents légers déployés sur les machines sources), ses connecteurs natifs pour les services cloud (AWS, Azure, GCP), et ses API d'ingestion. Cette universalité garantit une vision exhaustive de votre environnement.

Langage de recherche SPL. Le Search Processing Language (SPL) est le cœur de l'interaction avec Splunk. Ce langage de requête permet d'extraire, transformer et analyser les données avec une grande expressivité. Une recherche simple peut ressembler à :

index=firewall action=blocked | stats count by src_ip | sort -count

Cette requête identifie les adresses IP les plus fréquemment bloquées par le pare-feu. SPL permet des opérations bien plus complexes : jointures entre sources, calculs statistiques, détection d'anomalies, et même intégration de modèles de machine learning.

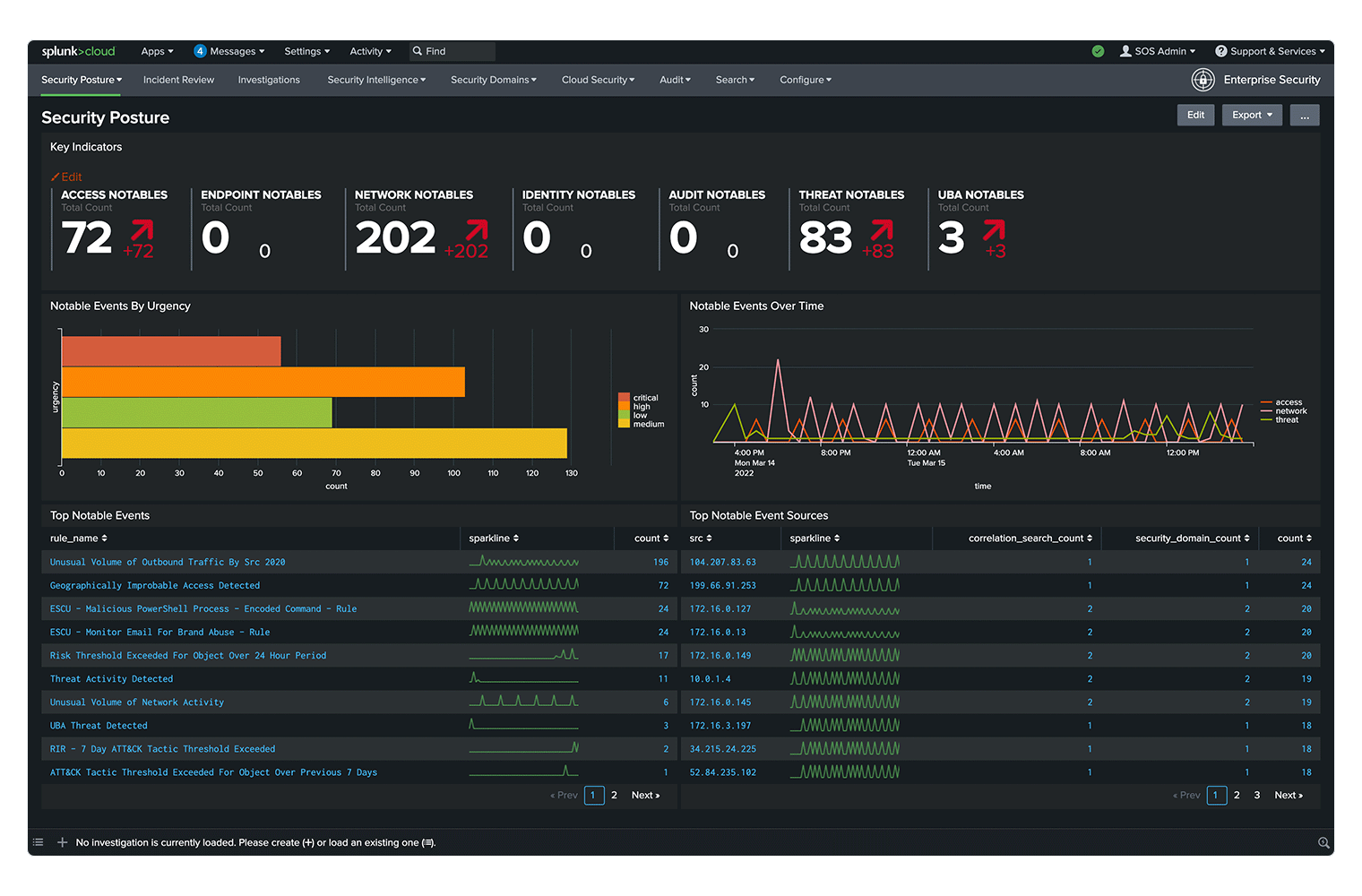

Tableaux de bord et visualisations. Splunk propose des capacités de visualisation avancées pour transformer les données brutes en dashboards interactifs. Ces tableaux de bord permettent de suivre en temps réel l'état de sécurité de l'infrastructure, d'identifier les tendances et de faciliter la prise de décision.

Alerting et automatisation. La plateforme permet de définir des alertes basées sur des recherches. Quand une condition est remplie (par exemple, plus de 100 tentatives de connexion échouées en 5 minutes), Splunk peut déclencher des notifications, créer des tickets dans un système ITSM, ou même exécuter des actions de remédiation automatisées via l'intégration avec des outils SOAR (Security Orchestration, Automation and Response).

Comment fonctionne Splunk ?

Comprendre l'architecture de Splunk aide à mieux appréhender ses capacités et ses contraintes. Le fonctionnement peut se décomposer en trois grandes phases.

Ingestion et indexation

La première étape consiste à collecter les données depuis leurs sources. Les Universal Forwarders, déployés sur les serveurs et endpoints, capturent les logs en temps réel et les transmettent aux serveurs Splunk. D'autres méthodes d'ingestion existent : monitoring de fichiers, réception syslog, API HTTP Event Collector (HEC), ou connecteurs spécifiques pour les services cloud.

Une fois reçues, les données passent par une phase de parsing où Splunk identifie les timestamps, extrait les champs clés et applique des transformations configurées. Les événements sont ensuite indexés : Splunk crée des index inversés qui permettent des recherches ultra-rapides, même sur des téraoctets de données.

À découvrir : notre formation DevOps Engineer

Recherche et analyse

Quand un utilisateur lance une recherche, Splunk interroge ses index pour retrouver les événements correspondants. La puissance du système réside dans sa capacité à paralléliser les recherches sur plusieurs indexeurs (dans les déploiements distribués) et à appliquer les transformations SPL à la volée.

Pour les recherches fréquentes ou les tableaux de bord critiques, Splunk propose des mécanismes d'optimisation :

- Accélérations de recherche : pré-calcul de résumés pour accélérer les requêtes récurrentes

- Data models : abstraction des données sous forme de modèles facilitant l'analyse

- Summary indexing : stockage de résultats agrégés pour les analyses historiques

Corrélation et détection

Dans un contexte SIEM, Splunk Enterprise Security ajoute une couche de corrélation avancée. Des règles de détection, appelées "correlation searches", analysent en continu les flux de données pour identifier des patterns suspects. Ces règles peuvent s'appuyer sur des listes de menaces connues (threat intelligence), des baselines comportementales ou des signatures d'attaques.

Quand une menace potentielle est détectée, Splunk génère un Notable Event qui alimente une file d'investigation. Les analystes SOC peuvent alors examiner l'incident, pivoter vers les données brutes pour comprendre le contexte, et documenter leur investigation directement dans l'outil.

Bonnes pratiques pour exploiter Splunk efficacement

Déployer Splunk est une chose, en tirer toute la valeur en est une autre. Voici quelques recommandations pour maximiser le retour sur investissement.

Soignez l'onboarding des données. La qualité des analyses dépend directement de la qualité des données ingérées. Prenez le temps de configurer correctement les sourcetypes, d'extraire les champs pertinents et de normaliser les données selon un modèle commun (comme le Common Information Model de Splunk). Un log mal parsé est un log difficilement exploitable.

Adoptez une approche progressive pour les cas d'usage. Plutôt que de vouloir tout surveiller immédiatement, commencez par des cas d'usage prioritaires : authentification, activité réseau suspecte, modifications de configuration critiques. Consolidez ces fondations avant d'étendre la couverture.

Optimisez vos recherches. SPL offre une grande liberté, mais certaines requêtes peuvent être très gourmandes en ressources. Utilisez des filtres temporels précis, évitez les wildcards en début de chaîne, et privilégiez les champs indexés. Les recherches efficientes garantissent une expérience utilisateur fluide et réduisent les coûts d'infrastructure.

Maintenez vos règles de détection. Le paysage des menaces évolue constamment. Vos règles de corrélation doivent être régulièrement revues, testées et ajustées pour rester pertinentes. Une règle qui génère trop de faux positifs finit par être ignorée, créant un angle mort dans votre surveillance.

Conclusion

Splunk incarne l'évolution des outils de sécurité vers des plateformes de données intelligentes. En centralisant les logs et événements de l'ensemble de l'infrastructure, il offre une visibilité sans précédent sur ce qui se passe réellement dans les systèmes. Cette capacité à transformer des montagnes de données brutes en insights actionnables en fait un atout majeur pour toute équipe de sécurité.

Au-delà de la simple détection, Splunk permet d'accélérer les investigations, d'automatiser les réponses et de démontrer la conformité aux exigences réglementaires. Maîtriser cet outil, c'est acquérir une compétence recherchée sur le marché et se doter des moyens de protéger efficacement les infrastructures modernes. Dans un contexte où les cyberattaques se sophistiquent, disposer d'une vision centralisée et corrélée n'est plus un luxe, mais une nécessité.