Certificats SSL : comment ça marche ?

Les certificats SSL sont au cœur de la sécurité sur Internet. Chaque fois que vous voyez un cadenas dans la barre d'adresse de votre navigateur ou que vous accédez à un site en HTTPS, un certificat SSL est à l'œuvre pour chiffrer vos communications et garantir que vous échangez bien avec le bon serveur.

Les certificats SSL sont au cœur de la sécurité sur Internet. Chaque fois que vous voyez un cadenas dans la barre d'adresse de votre navigateur ou que vous accédez à un site en HTTPS, un certificat SSL est à l'œuvre pour chiffrer vos communications et garantir que vous échangez bien avec le bon serveur.

Que vous soyez DevOps déployant des applications web, développeur intégrant des API sécurisées ou simplement curieux de comprendre ce qui protège vos données en transit, les certificats SSL sont un concept fondamental à maîtriser. Dans cet article, nous allons explorer leur fonctionnement, le protocole TLS qui les sous-tend, et le processus de génération et de validation de ces précieux sésames numériques.

SSL, TLS : de quoi parle-t-on exactement ?

Avant d'entrer dans le vif du sujet, clarifions une confusion fréquente. SSL (Secure Sockets Layer) est le nom historique du protocole de sécurisation des échanges web, développé par Netscape dans les années 1990. Cependant, SSL a été officiellement abandonné au profit de TLS (Transport Layer Security), son successeur plus sécurisé.

Aujourd'hui, quand on parle de "certificat SSL", on utilise en réalité TLS (versions 1.2 ou 1.3). Le terme SSL reste par habitude, un peu comme on continue de parler de "disquette" pour l'icône de sauvegarde. Dans la pratique, les deux termes désignent le même objectif : établir une connexion chiffrée entre un client (votre navigateur) et un serveur.

Le protocole TLS remplit trois fonctions essentielles :

- Confidentialité : les données échangées sont chiffrées et illisibles pour quiconque intercepterait le trafic

- Intégrité : toute modification des données en transit est détectable

- Authentification : le serveur prouve son identité grâce à son certificat (et optionnellement le client aussi)

Le certificat SSL/TLS est précisément ce qui permet cette authentification. C'est un document numérique qui lie l'identité d'un site web (son nom de domaine) à une clé cryptographique, le tout validé par une autorité de confiance.

Anatomie d'un certificat SSL

Un certificat SSL est structuré selon le standard X.509, le format universel pour les certificats numériques. Concrètement, c'est un fichier contenant plusieurs informations cruciales que le navigateur vérifie lors de chaque connexion HTTPS.

Les éléments principaux d'un certificat incluent :

- Le sujet (Subject) : l'identité du propriétaire, notamment le nom de domaine (Common Name ou CN) et éventuellement l'organisation

- La clé publique : la clé cryptographique que les clients utiliseront pour initier une communication chiffrée

- L'émetteur (Issuer) : l'autorité de certification (CA) qui a validé et signé le certificat

- La période de validité : dates de début et d'expiration du certificat

- La signature numérique : preuve cryptographique que la CA a bien émis ce certificat

- Les extensions : informations complémentaires comme les noms de domaine alternatifs (SAN) ou l'usage autorisé de la clé

Quand votre navigateur se connecte à un site HTTPS, il récupère ce certificat et effectue plusieurs vérifications : le domaine correspond-il ? Le certificat est-il encore valide ? La signature provient-elle d'une CA de confiance ? Si toutes ces conditions sont remplies, la connexion sécurisée s'établit. Sinon, vous voyez apparaître ces avertissements de sécurité que nous connaissons tous.

La chaîne de confiance

Un certificat seul ne suffit pas à établir la confiance. Il s'inscrit dans une chaîne de certification qui remonte jusqu'à une autorité racine (Root CA) préinstallée dans votre système d'exploitation ou navigateur.

En pratique, la chaîne comporte généralement trois niveaux :

- Certificat racine : appartient à une CA racine (DigiCert, Let's Encrypt, Sectigo...), stocké dans le "trust store" de votre système

- Certificat intermédiaire : émis par la CA racine, il sert à signer les certificats finaux (cette séparation protège la clé racine)

- Certificat du serveur : celui de votre site web, signé par le certificat intermédiaire

Cette architecture permet aux CA racines de rester hors ligne et ultra-protégées, tout en déléguant les opérations quotidiennes aux CA intermédiaires. Si une intermédiaire est compromise, on peut la révoquer sans invalider toute la chaîne de confiance mondiale.

Le handshake TLS : établir une connexion sécurisée

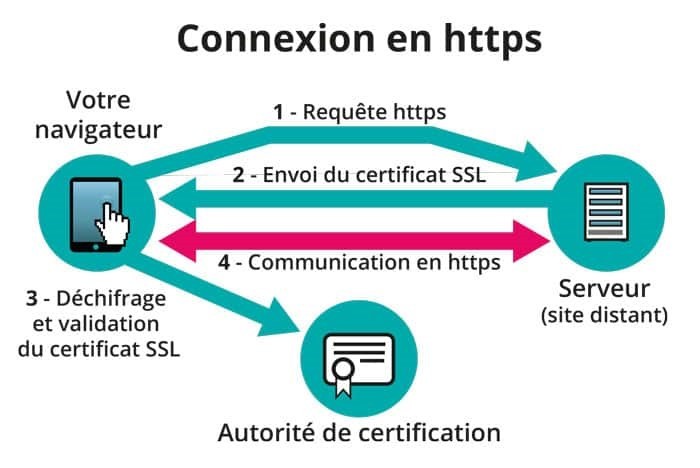

Comprendre comment un certificat SSL est utilisé concrètement passe par le handshake TLS, cette poignée de main numérique qui précède tout échange sécurisé. C'est un ballet cryptographique qui se déroule en quelques millisecondes.

Voici les grandes étapes du handshake TLS 1.3 (la version actuelle) :

1. Client Hello. Votre navigateur contacte le serveur et annonce les versions TLS et les algorithmes de chiffrement qu'il supporte.

2. Server Hello + Certificat. Le serveur choisit les paramètres de connexion et envoie son certificat SSL. C'est là que votre navigateur découvre l'identité du serveur et sa clé publique.

3. Vérification du certificat. Le navigateur vérifie la chaîne de confiance, la validité temporelle et la correspondance avec le domaine demandé. Il peut aussi consulter les listes de révocation (CRL) ou le protocole OCSP pour s'assurer que le certificat n'a pas été révoqué.

4. Échange de clés. En utilisant la clé publique du serveur, client et serveur s'accordent sur une clé de session symétrique. Cette clé servira à chiffrer les échanges réels (le chiffrement asymétrique étant trop lent pour de gros volumes de données).

5. Communication chiffrée. Une fois le handshake terminé, toutes les données transitent chiffrées avec la clé de session. Le cadenas s'affiche, la connexion est sécurisée.

À découvrir : notre formation DevOps Engineer

Ce mécanisme illustre bien la complémentarité entre cryptographie asymétrique (pour l'authentification et l'échange de clés) et symétrique (pour le chiffrement des données). Le certificat SSL est la pièce maîtresse qui permet d'initier cette danse sécurisée.

Générer et obtenir un certificat SSL

Passons maintenant à la pratique : comment obtient-on un certificat SSL pour son site ou son application ?

Les différents types de certificats

Avant de générer quoi que ce soit, il faut choisir le type de certificat adapté à vos besoins :

- DV (Domain Validation) : valide uniquement que vous contrôlez le domaine. Émission rapide et automatisée, idéal pour la plupart des sites.

- OV (Organization Validation) : vérifie également l'existence légale de l'organisation. Prend quelques jours.

- EV (Extended Validation) : validation approfondie de l'entreprise. Affichait historiquement le nom de l'organisation dans la barre d'adresse (moins visible aujourd'hui).

En termes de couverture, on distingue aussi les certificats single domain (un seul domaine), wildcard (*.example.com, couvrant tous les sous-domaines) et multi-domain/SAN (plusieurs domaines distincts dans un seul certificat).

Le processus de génération

L'obtention d'un certificat suit généralement ces étapes :

Génération d'une paire de clés. Sur votre serveur, vous créez une clé privée (à garder secrète) et une clé publique. Avec OpenSSL, cela ressemble à :

openssl genrsa -out private.key 2048

bash

Création d'une CSR (Certificate Signing Request). La CSR contient votre clé publique et les informations d'identité (domaine, organisation...). C'est ce document que vous envoyez à la CA :

openssl req -new -key private.key -out request.csr

bash

Validation par la CA. L'autorité de certification vérifie que vous contrôlez bien le domaine (via un fichier à déposer sur le serveur, un enregistrement DNS, ou un email). Pour les certificats OV/EV, des vérifications supplémentaires sont effectuées.

Émission et installation. Une fois validé, vous recevez votre certificat que vous installez sur votre serveur web (Apache, Nginx, etc.) aux côtés de votre clé privée.

Automatisation avec Let's Encrypt. Depuis son lancement en 2015, Let's Encrypt a révolutionné l'accès aux certificats en proposant des certificats DV gratuits et une automatisation complète via le protocole ACME. Des outils comme Certbot gèrent l'ensemble du cycle : génération, validation, installation et renouvellement automatique. C'est devenu la norme pour la plupart des sites web.

Bonnes pratiques pour gérer vos certificats

Déployer un certificat est une chose, le maintenir en condition opérationnelle en est une autre. Voici les points de vigilance essentiels.

Automatisez les renouvellements. Un certificat expiré provoque des erreurs de sécurité visibles par vos utilisateurs et peut interrompre vos services. Avec Let's Encrypt et Certbot, planifiez un renouvellement automatique (les certificats expirent tous les 90 jours). Pour les autres CA, utilisez des outils de monitoring pour anticiper les expirations.

Protégez vos clés privées. La clé privée est le talon d'Achille de votre certificat. Si elle est compromise, un attaquant peut usurper votre identité. Stockez-la avec des permissions restrictives, envisagez l'utilisation de HSM (Hardware Security Modules) pour les environnements critiques, et ne la partagez jamais.

Surveillez la révocation. Si vous suspectez une compromission, révoquez immédiatement votre certificat auprès de la CA et émettez-en un nouveau. Configurez vos serveurs pour supporter OCSP Stapling, qui améliore la vérification de révocation côté client.

Testez votre configuration. Des outils comme SSL Labs Server Test analysent votre configuration TLS et identifient les faiblesses : protocoles obsolètes, algorithmes faibles, chaîne de certificats incomplète. Visez un score A ou A+.

Conclusion

Les certificats SSL sont devenus indispensables pour toute présence en ligne. Ce qui était autrefois réservé aux sites e-commerce et bancaires est aujourd'hui la norme pour n'importe quel site web, API ou application. Les navigateurs pénalisent d'ailleurs activement les sites non sécurisés en affichant des avertissements dissuasifs.

Comprendre le fonctionnement des certificats SSL, c'est saisir les mécanismes fondamentaux qui protègent les communications sur Internet. De la cryptographie asymétrique au handshake TLS, en passant par les chaînes de confiance et les processus de validation, ces concepts forment un socle essentiel pour tout professionnel de la tech. Avec l'automatisation apportée par Let's Encrypt et les outils modernes, déployer et maintenir des certificats n'a jamais été aussi accessible. Il n'y a plus d'excuse pour ne pas sécuriser vos services.