PKI : comprendre l'infrastructure à clés publiques

Que vous soyez DevOps configurant des certificats TLS pour vos services, ingénieur sécurité mettant en place une authentification forte, ou simplement curieux de comprendre ce qui se cache derrière le cadenas de votre navigateur, la PKI est un concept fondamental à maîtriser. Dans cet article, nous allons explorer les principes de la cryptographie asymétrique, les différents modèles de PKI et les composants clés qui font fonctionner cette infrastructure de confiance.

PKI (Public Key Infrastructure) désigne l'ensemble des composants, politiques et procédures permettant de créer, gérer et révoquer des certificats numériques. Dans un monde où les échanges électroniques sont omniprésents, garantir l'authenticité d'un interlocuteur et la confidentialité des communications devient essentiel.

Que vous soyez DevOps configurant des certificats TLS pour vos services, ingénieur sécurité mettant en place une authentification forte, ou simplement curieux de comprendre ce qui se cache derrière le cadenas de votre navigateur, la PKI est un concept fondamental à maîtriser. Dans cet article, nous allons explorer les principes de la cryptographie asymétrique, les différents modèles de PKI et les composants clés qui font fonctionner cette infrastructure de confiance.

La cryptographie asymétrique : fondement de la PKI

Pour comprendre la PKI, il faut d'abord saisir le principe de cryptographie asymétrique sur lequel elle repose. Contrairement à la cryptographie symétrique où une même clé sert à chiffrer et déchiffrer, la cryptographie asymétrique utilise une paire de clés mathématiquement liées : une clé publique et une clé privée.

Le fonctionnement est élégant :

- Ce qui est chiffré avec la clé publique ne peut être déchiffré qu'avec la clé privée correspondante (confidentialité)

- Ce qui est signé avec la clé privée peut être vérifié par quiconque possède la clé publique (authentification et intégrité)

Imaginez un coffre avec deux serrures. La première serrure ne peut que fermer le coffre (clé publique), tandis que la seconde ne peut que l'ouvrir (clé privée). N'importe qui peut déposer un message en fermant le coffre, mais seul le propriétaire de la clé privée peut le récupérer.

Cette asymétrie résout un problème majeur de la cryptographie : l'échange sécurisé de clés. Avec un système symétrique, il faut trouver un moyen sûr de partager la clé secrète. Avec l'asymétrie, la clé publique peut être diffusée librement sans compromettre la sécurité, tant que la clé privée reste protégée.

Les algorithmes les plus répandus pour la cryptographie asymétrique incluent RSA, ECDSA (basé sur les courbes elliptiques) et plus récemment des algorithmes résistants aux ordinateurs quantiques. Chacun présente des compromis entre taille de clé, performance et niveau de sécurité.

Les modèles de PKI : public, privé et hybride

Toutes les PKI ne se ressemblent pas. Selon les besoins et le contexte d'utilisation, on distingue trois grands modèles d'architecture.

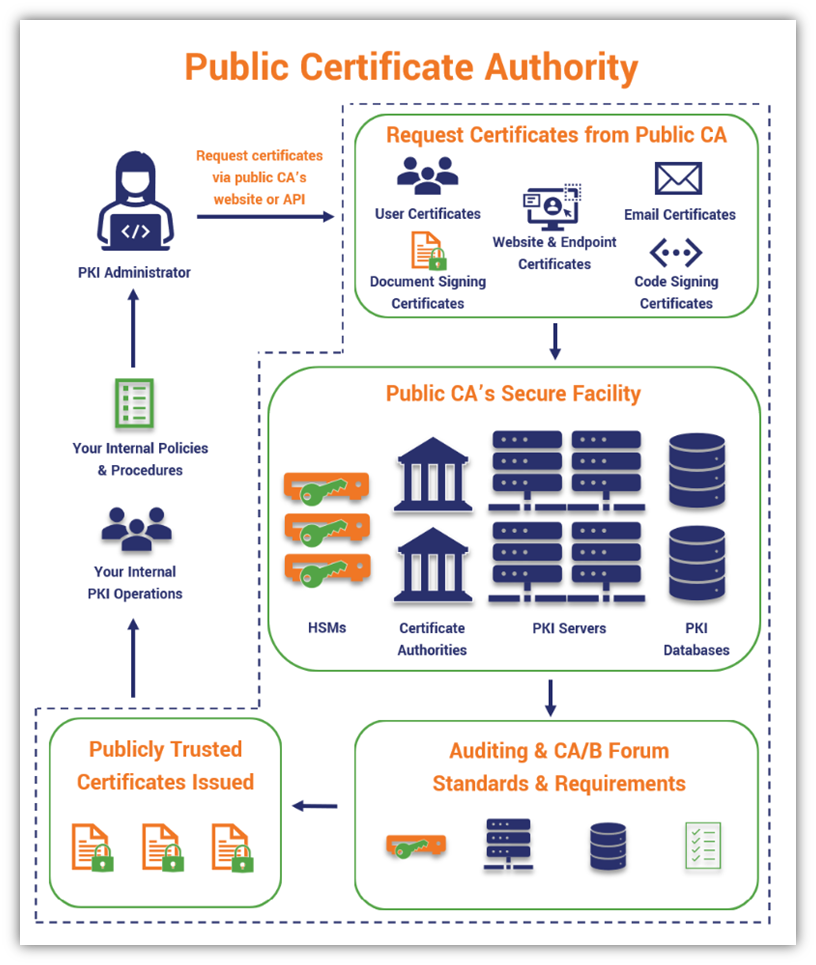

PKI publique

La PKI publique est celle que vous utilisez quotidiennement sans le savoir. Quand vous visitez un site en HTTPS, votre navigateur vérifie le certificat du serveur auprès d'autorités de certification (CA) reconnues publiquement comme DigiCert, Let's Encrypt ou Sectigo.

Ces CA racines sont pré-installées dans les navigateurs et systèmes d'exploitation. La confiance est donc transitive : vous faites confiance à votre navigateur, qui fait confiance aux CA racines, qui ont émis le certificat du site visité. Ce modèle fonctionne à l'échelle mondiale mais repose sur la fiabilité des CA publiques. Une CA compromise peut potentiellement émettre des certificats frauduleux pour n'importe quel domaine.

PKI privée

Une PKI privée est gérée en interne par une organisation pour ses propres besoins. L'entreprise crée sa propre autorité de certification racine et émet des certificats pour ses serveurs internes, ses employés ou ses applications.

Les avantages sont multiples :

- Contrôle total sur les politiques d'émission et de révocation

- Coût réduit : pas de frais par certificat auprès d'une CA externe

- Personnalisation : durée de validité, extensions de certificat, attributs spécifiques

En contrepartie, ces certificats ne sont reconnus que par les systèmes configurés pour faire confiance à la CA interne. Ils sont donc inadaptés pour des services exposés au grand public.

PKI hybride

Le modèle hybride combine les deux approches : une PKI publique pour les services exposés (sites web, API publiques) et une PKI privée pour l'infrastructure interne (authentification des employés, communication entre services, VPN).

Cette architecture est la plus répandue en entreprise. Elle offre la reconnaissance universelle quand c'est nécessaire, tout en gardant la maîtrise des identités internes.

Composants essentiels d'une PKI

Une PKI fonctionnelle repose sur plusieurs éléments qui travaillent de concert pour établir et maintenir la chaîne de confiance.

L'autorité de certification (CA). C'est le cœur du système. La CA est responsable de l'émission des certificats après avoir vérifié l'identité du demandeur. Elle signe chaque certificat avec sa propre clé privée, garantissant ainsi son authenticité. Dans une architecture robuste, la CA racine est souvent maintenue hors ligne, et des CA intermédiaires (ou subordonnées) gèrent les émissions quotidiennes.

L'autorité d'enregistrement (RA). La RA agit comme interface entre les utilisateurs et la CA. Elle reçoit les demandes de certificats, vérifie les informations fournies et transmet les requêtes validées à la CA. Cette séparation des rôles renforce la sécurité en limitant l'exposition de la CA.

Le certificat numérique. C'est le produit final de la PKI : un document électronique qui lie une identité à une clé publique. Un certificat X.509 (le standard le plus répandu) contient notamment :

- L'identité du titulaire (nom, organisation, domaine...)

- La clé publique du titulaire

- L'identité de la CA émettrice

- La période de validité

- La signature de la CA

Les listes de révocation (CRL) et OCSP. Un certificat peut devenir invalide avant son expiration (clé compromise, changement de situation...). Les CRL (Certificate Revocation Lists) sont des listes publiées régulièrement par les CA, énumérant les certificats révoqués. Le protocole OCSP (Online Certificate Status Protocol) offre une alternative plus réactive en permettant de vérifier le statut d'un certificat en temps réel.

À découvrir : notre formation DevOps Engineer

Bonnes pratiques pour gérer une PKI

Déployer une PKI est une chose, la maintenir dans le temps en est une autre. Voici quelques recommandations essentielles pour garantir la robustesse de votre infrastructure de confiance.

Protégez les clés privées comme votre actif le plus précieux. La compromission d'une clé privée de CA est catastrophique : elle permet de forger des certificats frauduleux. Utilisez des HSM (Hardware Security Modules) pour stocker les clés des CA, et maintenez la CA racine hors ligne autant que possible.

Automatisez la gestion du cycle de vie des certificats. Les certificats expirent, et un certificat expiré provoque des pannes de service. Des outils comme cert-manager (pour Kubernetes) ou ACME (le protocole de Let's Encrypt) permettent de renouveler automatiquement les certificats avant leur expiration.

Adoptez des durées de validité courtes. La tendance actuelle est de réduire la durée de vie des certificats (90 jours pour Let's Encrypt, contre plusieurs années auparavant). Une durée courte limite l'impact d'une compromission et force l'automatisation des renouvellements.

Surveillez et auditez votre PKI. Gardez une trace de tous les certificats émis, révoquez promptement ceux qui ne sont plus nécessaires, et effectuez des revues régulières. Des certificats oubliés sur des serveurs décommissionnés représentent un risque souvent sous-estimé.

Conclusion

La PKI constitue l'ossature invisible de la confiance numérique. Chaque connexion HTTPS, chaque signature électronique, chaque authentification par certificat repose sur cette infrastructure qui lie identités et clés cryptographiques.

Comprendre la PKI, c'est saisir comment s'établit la confiance dans un monde où les interlocuteurs ne se connaissent pas physiquement. Que vous configuriez des certificats TLS pour vos microservices, mettiez en place une authentification mutuelle entre applications ou simplement cherchiez à comprendre les alertes de sécurité de votre navigateur, ces concepts vous accompagneront tout au long de votre parcours. Dans un contexte où les attaques de type man-in-the-middle et l'usurpation d'identité se multiplient, maîtriser les fondamentaux de la PKI n'est plus un luxe, mais une compétence essentielle pour tout professionnel de la tech.